Quando se fala em segurança digital, a maioria das pessoas imagina ataques visíveis: um sistema que cai, um arquivo que some, uma mensagem de resgate na tela. Mas a realidade é que as ameaças mais perigosas são justamente as que você não vê, e que podem atuar por meses dentro de um ambiente corporativo sem nenhum sinal aparente.

Entender o que são essas ameaças e como se proteger delas é cada vez mais uma responsabilidade de gestores e diretores, não apenas da equipe de TI.

O que são ameaças invisíveis?

Ameaças invisíveis são ataques ou vulnerabilidades que operam de forma silenciosa dentro de um ambiente digital. Diferente dos ataques mais diretos — como um vírus que bloqueia arquivos —, essas ameaças exploram brechas de configuração, credenciais comprometidas, acessos excessivos e comportamentos suspeitos que passam despercebidos por ferramentas de segurança básicas.

Entre os exemplos mais comuns estão os ataques de phishing avançado (onde o colaborador não percebe que entregou seus dados), o roubo silencioso de credenciais, o acesso indevido a documentos corporativos e a instalação de softwares maliciosos em segundo plano.

Ameaças do mundo digital

O cenário atual exige atenção redobrada. Segundo o Relatório de Defesa Digital da Microsoft 2024, o volume de ataques de identidade cresceu mais de 300% nos últimos dois anos. A maioria deles não explora falhas técnicas complexas, explora descuido humano e configurações inadequadas.

As ameaças mais frequentes em ambientes corporativos incluem:

Comprometimento de identidade: senhas fracas, reutilizadas ou expostas em vazamentos permitem que invasores acessem sistemas internos sem levantar suspeita.

Movimento lateral: uma vez dentro da rede, o invasor se move entre sistemas para ampliar o acesso e coletar dados valiosos.

Exfiltração silenciosa: dados são copiados e enviados para fora da empresa de forma gradual, dificultando a detecção.

Ataques à cadeia de fornecedores: sistemas de parceiros ou fornecedores mal protegidos são usados como porta de entrada para o ambiente do cliente.

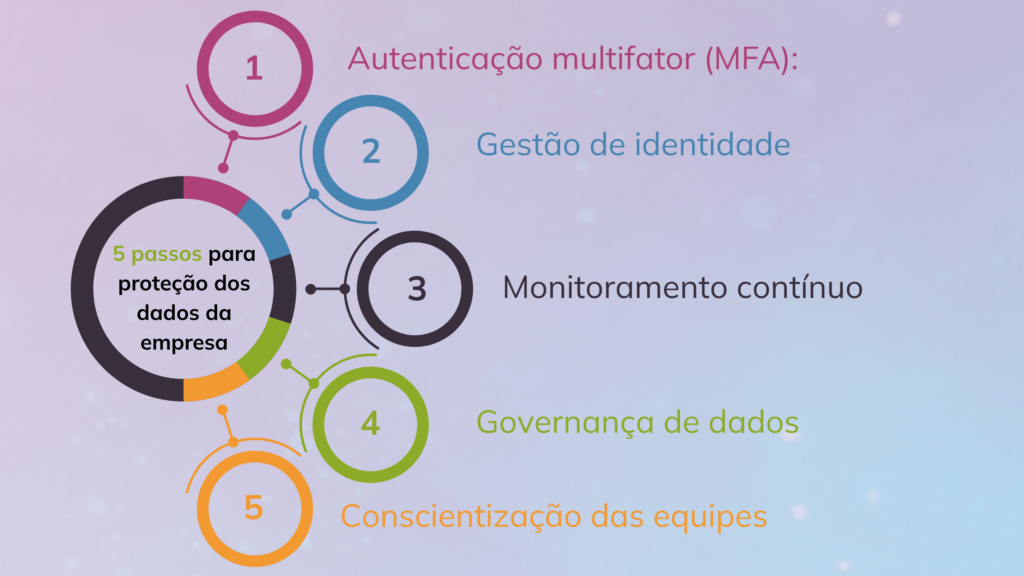

Quais são os 5 passos para garantir a proteção de seus dados?

Proteger uma empresa de ameaças invisíveis exige uma abordagem estruturada. Estes são os cinco pilares essenciais:

- Autenticação multifator (MFA): garantir que todo acesso a sistemas corporativos exija mais de uma forma de verificação. Essa medida isolada bloqueia a grande maioria das tentativas de invasão por credencial comprometida.

- Gestão de identidades: controlar quem acessa o quê, com que nível de permissão e por quanto tempo. Ferramentas como o Microsoft Entra ID permitem fazer isso de forma centralizada e automatizada.

- Monitoramento contínuo: contar com soluções que detectam comportamentos anômalos em tempo real — antes que o problema se torne um incidente. O Microsoft Defender é uma referência nesse tipo de proteção para ambientes Microsoft 365.

- Governança de dados: saber onde seus dados estão, quem acessa e como são compartilhados. O Microsoft Purview oferece visibilidade e controle sobre informações sensíveis da organização.

- Conscientização das equipes: treinar colaboradores para identificar e reportar comportamentos suspeitos. A tecnologia ajuda, mas o comportamento humano ainda é o principal vetor de ameaças.

Zero Trust aplicado em nuvem

O modelo Zero Trust parte de um princípio simples: não confie em nada e verifique tudo. Ele inverte a lógica tradicional de segurança, em vez de presumir que quem está dentro da rede é confiável, o Zero Trust exige autenticação e validação em cada acesso, independentemente da origem.

Aplicado a ambientes em nuvem, esse modelo protege colaboradores que trabalham de qualquer lugar, dispositivos pessoais conectados a sistemas da empresa e integrações com parceiros externos — contextos cada vez mais comuns no dia a dia corporativo.

A boa notícia é que empresas que já usam o Microsoft 365 têm acesso a ferramentas que viabilizam a implementação do Zero Trust de forma progressiva, sem a necessidade de substituir toda a infraestrutura existente.

Lattine SEC: segurança gerenciada para ambientes Microsoft

A Lattine conta com o Lattine SEC, um serviço de segurança gerenciada criado para proteger ambientes Microsoft de forma contínua. A equipe especializada avalia o ambiente atual da empresa, identifica vulnerabilidades e implementa as medidas prioritárias, incluindo configuração do Defender, Entra ID e Purview.

O primeiro passo é entender onde estão as brechas. A Lattine faz essa avaliação sem compromisso e apresenta um diagnóstico claro do que precisa ser ajustado.

Fale com a equipe da Lattine e faça uma avaliação do seu ambiente de segurança. Solicite um atendimento com especialista por este link ou pelo formulário abaixo:

Fale com nossos especialistas

Preencha o formulário abaixo para receber o contato de nossa equipe de especialistas.